Der Raum zwischen unseren Bildschirmen fühlt sich oft wie eine gemeinsame Sphäre an, ein globales Dorf. Doch wenn ich den Code und die Kabellagen hinter dieser Illusion untersuche, entdecke ich eine andere Wahrheit. Unsere digitale Welt bricht auseinander, gespalten durch grundlegend unterschiedliche Vorstellungen davon, was Sicherheit bedeutet und wer sie kontrollieren sollte. Es sind nicht nur Firewalls und Verschlüsselung. Es sind Philosophien, in Gesetze gegossen und in Silizium geätzt, die das Internet in technologisch und ideologisch getrennte Enklaven zerlegen.

Beginnen wir mit dem offensiven Ideal. Das amerikanische Modell der Cybersicherheit operiert nach einer Logik der projection, der Machtprojektion. Es versteht Cyberspace als eine Domäne, die wie Luft, Land und Meer beherrscht werden muss. Der Fokus liegt auf präventiven Operationen, auf der Störung feindlicher Netzwerke, bevor sie zuschlagen können. Man nennt das “persistent engagement” oder “defend forward”. Aus ihrer Sicht ist das keine Aggression, sondern aktive Verteidigung, die Schwachstellen des Gegners nutzt, bevor er ihre eigenen ausnutzt.

Die globalen Auswirkungen dieses Ansatzes sind tiefgreifend und paradox. Jede von den USA durchgeführte offensive Cyber-Operation, egal wie geheim, setzt einen Präzedenzfall. Sie schreibt ein unsichtbares Regelwerk. Wenn eine Demokratie erklärt, dass präventive Hacks in fremder Infrastruktur legitim sind, warum sollte eine Autokratie dann zögern, dieselbe Logik anzuwenden? Die USA haben effektiv eine Norm des konstanten, niederschwelligen Cyber-Konflikts normalisiert. Sie haben die Schwelle für akzeptables staatliches Verhalten im Netz gesenkt, und andere Staaten folgen dieser Einladung mit Begeisterung. Das Ergebnis ist ein digitales Niemandsland, in dem ständige gegenseitige Einmischung zur erwarteten Hintergrundstrahlung geworden ist.

Ganz anders klingt die Melodie aus dem Osten. Chinas Ansatz ist nicht von Offensive, sondern von absoluter Kontrolle geprägt. Die “Große Firewall” ist nur das sichtbarste Symbol eines umfassenden Systems der digitalen Souveränität. Hier geht es nicht darum, im Ausland zu operieren, sondern die Heimatfront vollständig zu beherrschen. Daten werden als strategische Ressource betrachtet, ähnlich wie Getreide oder Stahl. Ihr Fluss über Grenzen hinweg wird streng reguliert, nicht primär aus Datenschutzgründen, sondern aus Gründen der nationalen Sicherheit und sozialen Stabilität.

Dieses Modell der Abschottung hat eine unerwartete wirtschaftliche und intellektuelle Fragmentierung zur Folge. Denken Sie an wissenschaftliche Forschung. Globale Kollaborationen in Feldern wie Genetik oder Künstlicher Intelligenz scheitern oft an der chinesischen Datenlokalisierungspolitik. Datensätze können das Land nicht verlassen. Das schützt vielleicht, aber es erstickt auch den freien Austausch, der wissenschaftlichen Fortschritt antreibt. China exportiert dieses Modell aktiv durch seine Belt and Road Initiative, indem es Infrastruktur liefert, die bereits mit seinen Vorstellungen von Kontrolle und Überwachung kompatibel ist. Es baut nicht nur Glasfaser, es baut ein geschlossenes Ökosystem.

Dazwischen liegt die Europäische Union, eine Macht, die weder militärisch noch durch Abschottung, sondern durch Regulierung dominiert. Ihr Mantra ist “Sicherheit durch Vorschrift”. Wenn die USA hacken und China blockiert, dann schreibt die EU eine Richtlinie. Der Ansatz ist rechtlich, bürokratisch und bemerkenswert einflussreich. Die Datenschutz-Grundverordnung war nur der Anfang. Mit der NIS2-Richtlinie und dem Cybersecurity Act schafft Brüssel einen detaillierten regulatorischen Rahmen, der kritische Sektoren von Energie bis Gesundheitswesen durchdringt.

Die globale Spaltwirkung hier ist subtiler, aber nicht weniger mächtig. Es ist die Macht des “Brüssel-Effekts”. Um mit Europa Geschäfte zu machen, müssen ausländische Firmen europäische Regeln einhalten. Das zwingt amerikanische Tech-Giganten und asiatische Hersteller dazu, Teile ihrer globalen Operationen nach EU-Standards auszurichten. Doch dieser regulatorische Export wird oft als innovationsfeindlich kritisiert. Partner sehen ihn als eine Art bürokratischen Imperialismus, der Agilität erstickt und kleinere Volkswirtschaften zwingt, Ressourcen für Compliance aufzuwenden, anstatt für Innovation. Europa fragmentiert das Internet durch Rechtstexte.

Dann gibt es den Händler, den Profiteur der Spaltung. Israel hat sich zu einer Art Arsenaldemokratie im Cyberspace entwickelt. Sein Modell ist die Kommerzialisierung der digitalen Offensive. Aus der Notwendigkeit heraus, in einer feindlichen Nachbarschaft zu überleben, hat es eine blühende Privatindustrie für Überwachungssoftware und offensive Cyberwerkzeuge geschaffen. Firmen wie NSO Group wurden berüchtigt, aber sie sind nur die Spitze des Eisbergs. Israel exportiert nicht nur Waffen, es exportiert die Fähigkeit zu hacken.

Diese Demokratisierung hoch entwickelter Cyber-Fähigkeiten hat die internationale Sicherheitslandschaft destabilisiert. Plötzlich können Staaten mit begrenzter eigener technischer Expertise Zugang zu Werkzeugen erwerben, die einst den Geheimdiensten großer Mächte vorbehalten waren. Das führt zu einer Wildwest-Atmosphäre, in der autoritäre Regime Dissidenten jagen, Rivalen ausspionieren und innere Unruhen unterdrücken, oft mit Werkzeugen, die aus einer parlamentarischen Demokratie stammen. Israel monetarisiert die Fragmentierung und verkauft die Werkzeuge, mit denen andere ihre abgeschotteten digitalen Königreiche errichten oder angreifen.

Doch die interessanteste Entwicklung spielt sich vielleicht abseits dieser etablierten Mächte ab. Schauen Sie auf ein Land wie Kenia. Hier entsteht kein reines, ideologisches Modell, sondern ein pragmatischer Hybrid. Kenia nutzt chinesische Gelder und Technologie, um seine digitale Infrastruktur aufzubauen. Es akzeptiert Cyber-Trainings und Kooperationen von westlichen Partnern wie den USA und der EU. Gleichzeitig erlässt es eigene, oft weitreichende Überwachungsgesetze unter dem Deckmantel der Sicherheit.

Dieser eklektische Ansatz schafft ein neues Phänomen: das hybride Governance-Modell. Es folgt keiner Großmacht blind, sondern pickt sich die Elemente heraus, die der herrschenden Elite am dienlichsten sind – chinesische Kontrolle, westliches Know-how und heimische Rechtsvorschriften zur Aufrechterhaltung der Ordnung. Diese Mischung ist hoch ansteckend in Teilen Afrikas, Südostasiens und Lateinamerikas. Sie führt zu einer dritten Art von digitalem Raum, der weder offen noch geschlossen ist, sondern selektiv durchlässig, abhängig von politischer Opportunität. Es ist die ultimative Fragmentierung, bei der jedes Land seine eigene, maßgeschneiderte Version der digitalen Souveränität bastelt.

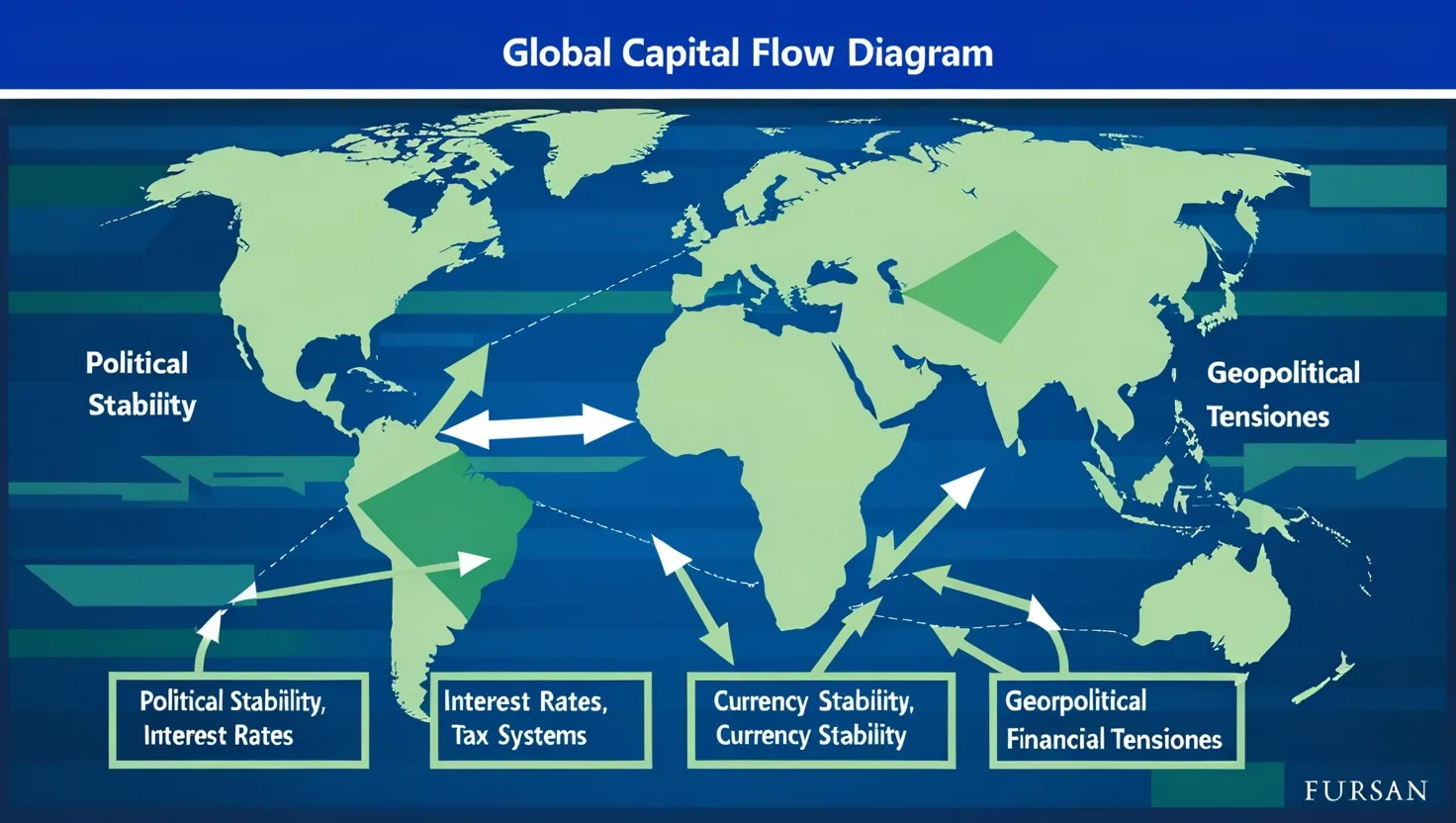

Am Ende beobachte ich, wie diese fünf Logiken – die offensive, die abschottende, die regulierende, die kommerzielle und die pragmatisch-hybride – miteinander kollidieren. Sie weben kein globales Netz, sondern reißen es auseinander. Daten fließen nicht frei, sondern werden an Grenzen inspiziert und besteuert. Technologiestandards konkurrieren miteinander. Das Internet, das einst als Werkzeug für universelle Verbindung gedacht war, wird zum Schauplatz für nationale Rivalitäten und zum Spiegel unserer tiefsten politischen Spaltungen.

Die größte Gefahr liegt nicht in einem dieser Modelle allein, sondern in ihrer Wechselwirkung. Amerikanische Offensive provoziert chinesische Abschottung. Europäische Regulierung hemmt israelische Kommerzialisierung. Und all dies treibt aufstrebende Nationen in die Arme hybrider Pragmatiker. Wir bewegen uns auf eine Zukunft zu, in der die Wahl Ihres Internetanbieters auch eine Wahl Ihres geopolitischen Lagers bedeutet. Die Fragmentierung ist bereits im Gange. Sie passiert nicht mit einem lauten Knall, sondern mit dem leisen Klicken eines gesetzten Cookies, der automatischen Ablehnung einer Datenanfrage über eine Grenze hinweg und der stillschweigenden Installation einer Überwachungssoftware auf einem Telefon irgendwo in einer Stadt, die zwischen allen Blöcken liegt.